1 引言

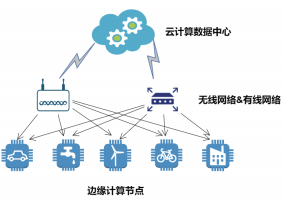

云計算已經在很多領域有服務場景,主要包括基礎設施即服務IaaS、平臺即服務PaaS、軟件即服務SaaS三種類型,云計算支持計算資源按需分配和擴展,私有云、公有云以及混合云滿足了大部分的應用需求。但是由于云計算數據中心連接網絡的設備數和產生的數據量都呈指數級增長,距離終端邊緣的距離較大,導致網絡延遲和QoS的不穩定,絕對的物理距離使得數據中心到終端的指令和計算不能實時滿足終端服務需求。基于云的集中式大數據處理模式已經不能完全滿足多樣化的應用需求,特別是在工業4.0時代,工業物聯網、車聯網、可穿戴醫療系統、關鍵基礎設施終端節點監控、增強現實乃至元宇宙等場景中。為解決類似的問題,邊緣計算采用在終端處理部分數據的形式提供另一種計算服務,能有效避免延遲和網絡抖動等問題。邊緣計算邏輯示意圖如圖1所示。

圖1 邊緣計算邏輯示意圖

邊緣計算的目的是降低網絡消耗,提高實時性,處理和存儲實時數據[1]。安全性是邊緣計算面臨的主要挑戰之一,傳統網絡安全屬性中的機密性、完整性以及可靠性仍然需要解決,部分學者開展了相應的研究。邊緣云計算設備面臨部署地點人員復雜、安全機制不足、硬件安全不足等問題[2]。同時其設備靠近終端,擁有大量的私人用戶信息和豐富的數字資產,因此非常容易受到攻擊。文獻[3]提出一種邊緣計算設備的態勢感知模型,在邊緣節點對其自身的狀態和數據進行量化,通過狀態轉移矩陣分析不同時刻下系統的狀態是否正常,對系統可能遭遇的攻擊進行警示和檢測,以達到保護邊緣設備安全的目的。文獻[4]從移動邊緣計算的設備、節點、網絡資源以及任務和遷移安全四個維度提出了動態場景有限資源防御模型、綜合信任基礎資源部署等處理策略。文獻[5]對邊緣云計算安全做了總結和概括。文獻[6]從范式的角度分析了邊緣云固有的安全威脅、挑戰和機制。文獻[7]提出鐵路MEC端到端安全服務方案和未來智能鐵路MEC安全研究的發展方向。文獻[8]針對車聯網(IoV)中云計算的高時延、數據泄露和惡意車輛節點篡改數據等問題,提出了一種基于區塊鏈與云-邊緣計算混合架構的IoV數據安全存儲與共享方案。文獻[9]認為采用分層的安全措施與整體的安全監測和運營是解決邊緣計算安全的有效途徑。其從安全目標、安全管理、安全技術和應用領域為制定專門的邊緣計算安全框架提出了幾點建議。文獻[10]在安全架構設計、防火墻、入侵檢測系統、身份驗證和授權協議以及隱私保護機制的背景下,總結了基于邊緣的物聯網安全研究工作,提出了對未來研究方向和開放研究問題的見解。

2 邊緣計算安全威脅

云計算使得大部分計算的資源傾向于數據中心,而邊緣計算則會在一些場合分擔中心的部分計算任務,在邊緣計算的應用場景中經常會發現,在終端存在部分需要及時處理的運算需求,而這些需求通常對低延遲有較高的要求。比如說輸油管道的完整性檢測。若是邊緣節點捕獲異常即應實時做出進一步的指令操作,而不是將數據回傳至數據中心等待指令。推而廣之,邊緣計算會產生與之而來的安全問題,這種安全問題通常伴隨著邊緣計算的場景而發生。例如在輸油管道的實時處置過程中,邊緣計算節點的某一個運算節點的失效會導致對事件處理不及時而產生一系列嚴重的后果。

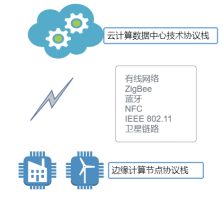

邊緣計算架構的節點計算能力、存儲能力和能量均受限,因此更容易獲取攻擊者的關注。邊緣計算邏輯上分為兩層,一層為云計算數據中心,一層為邊緣計算節點,兩層之間通過不同協議的網絡連接。其中,云計算數據中心是集中的大型數據處理及存儲場所,包括的設備有大型服務器、大型存儲設備等;邊緣計算節點負責資源受限情況下的實時計算任務,包括輕量級的計算模塊、存儲模塊;連接網絡包括有線連接(TCP/IP)和無線連接(ZigBee、藍牙、NFC、IEEE 802.11 a/b/c/g/n和衛星鏈路)或兩者的復合[1] ,邊緣計算構件體系結構邏輯示意圖如圖2所示。

圖2 邊緣計算構件體系結構邏輯示意圖

針對邏輯架構可以分析得出,邊緣計算自身存在的弱點以及可能面臨的網絡安全威脅。安全威脅包括邊緣計算節點本身、計算節點與控制設備之間、計算節點與云計算數據中心之間等多個環節。可靠性方面包括物理破壞、冗雜失敗、中間人攻擊等風險;訪問控制方面包括非授權訪問、加密算法被破解等風險;網絡傳輸方面的安全問題與傳統的云計算基本一致,包括拒絕服務攻擊(DoS)、連接數據泄露等風險;同時通過入侵云計算數據中心亦可造成相應的安全威脅。

3 邊緣計算防御技術

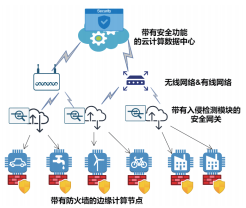

邊緣計算應致力于確保服務的可靠性和可用性,邊緣計算節點直接參與實時運算和發布對應的指令到現實物理世界,因此我們需要從這個角度去設計邊緣計算的防御架構。具有內生安全性質的邊緣計算邏輯架構圖如圖3所示。

圖3 具有內生安全性質的邊緣計算邏輯架構圖

3.1 安全體系架構

2016年攻擊者用攻陷的物聯網節點設備發起DDoS攻擊,造成了DNS服務器的服務中斷[10]。將安全監測模塊向邊緣計算節點遷移,在邊緣計算節點部署必要的入侵檢測模塊能有效避免節點被劫持,同時應采用可靠的加密算法保障通信的機密性。安全體系架構中應用權重來區分不同重要性的邊緣云計算節點,對關鍵計算節點增設冗余節點以應對單個節點失效的場景,整體上有效提高邊緣計算的業務可持續性。

3.2 節點防火墻模塊

設計部署輕量級的防火墻,采用白名單機制,遵循最小權限通過原則,過濾非授權的協議流量,定期將惡意訪問IP以及行為回傳至云數據安全中心做進一步的研判。

3.3 入侵檢測模塊

部署分布式安全網關,納管邊緣計算節點,賦予安全網關態勢感知的計算能力,從本質上提升安全感知和應對能力,增強邊緣計算節點的入侵檢測感知能力。

3.4 態勢感知

結合云計算數據中心的強大計算能力,建立云計算數據中心和邊緣節點協同的安全態勢感知平臺,定期捕獲來自防火墻和入侵監測的數據,關聯分析相關數據,掌握邊緣計算節點的安全情況,及時做出防御策略修正。

4 邊緣云安全未來挑戰

隨著參與計算的軟硬件組件以及應用場景的增多,邊緣計算面臨的安全威脅仍在逐步增多。邊緣計算安全架構要實現內生安全,應遵循安全設計與邊緣計算應用同時設計、同時實施,不走先實施后安全的老路。在具體的實踐中,應最大限度地降低邊緣計算節點暴露的受攻擊面,從本質上減少邊緣層受到攻擊的可能性。物理層、網絡層、應用層等方面的攻擊解決方案有待進一步具體研究。 AP

作者簡介:

楊德全 (1980-),山西人,助理研究員、工程師,博士,現就職于北京理工大學網絡信息技術中心,主要研究方向為網絡應用安全、安全審計、網絡安全教育。

參考文獻:

[1] Caiza G, Saeteros M, O?ate W, et al. Fog computing at industrial level, architecture, latency, energy, and security: A review[J]. Heliyon, 2020, 6 (4) : e3706.

[2] 沈晴霓. 邊緣云計算安全相關技術研究進展[J]. 自動化博覽, 2021, 38 (08) : 36 - 42.

[3] 雷文鑫, 侯文靜, 文紅, 等. 面向邊緣計算的安全態勢感知模型[J]. 通信技術, 2021, (54) : 711 - 715.

[4] 陳璐, 湯紅波, 游偉, 等. 移動邊緣計算安全防御研究[J]. 網絡與信息安全學報, 2021, (7) : 130 - 142.

[5] Qiu M, Kung S, Gai K. Intelligent security and optimization in Edge/Fog Computing[J]. Future Generation Computer Systems. 2020, 107: 1140 - 1142.

[6] Roman R, Lopez J, Mambo M. Mobile edge computing, Fog et al.: A survey and analysis of security threats and challenges[J]. Future Generation Computer Systems, 2018, (78) : 680 - 698.

[7] 劉佳佳, 吳昊, 李盼盼. 鐵路5G移動通信系統邊緣計算安全研究[J]. 計算機工程與應用, 2021, (57) : 1 - 10.

[8] 巫光福, 王影軍. 基于區塊鏈與云-邊緣計算混合架構的車聯網數據安全存儲與共享方案[J]. 計算機應用. 2021, (41) : 2885 - 2892. [9] 陶耀東, 徐偉, 紀勝龍. 邊緣計算安全綜述與展望[J]. 計算機集成制造系統. 2019, (25) : 3043 - 3051.

[10] Sha K, Yang T A, Wei W, et al. A survey of edge computing-based designs for IoT security[J]. Digital Communications and Networks. 2020, 6 (2) : 195 - 202.

[11] Rezapour R, Asghari P, Javadi H H S, et al. Security in fog computing: A systematic review on issues, challenges and solutions[J]. Computer Science Review. 2021, (41) : 100421

摘自《自動化博覽》2022年2月刊